Cualquiera que haya dejado un teléfono en una parada de autobús o en un bar reconoce la sensación de dejar la historia de su vida abierta a la página más jugosa. Todo lo almacenado en un teléfono (imágenes, contactos, redes sociales y cuentas bancarias) es un juego limpio para un extraño con intenciones fraudulentas. Es posible que el propietario del teléfono nunca sepa qué se ha usado y visto, incluso después de haberlo devuelto ... hasta ahora.

Como parte de El proyecto Honey Stick de Symantec Smartphone , los investigadores perdieron intencionalmente 50 teléfonos inteligentes en la ciudad de Nueva York, Washington D.C., Los Ángeles, San Francisco y Ottawa, Canadá. Los teléfonos se dejaron desatendidos en áreas públicas (ascensores, centros comerciales, paradas de transporte público y patios de comidas) y estaban equipados con una colección de datos personales y profesionales simulados, además de un software de seguimiento y monitoreo que registraba las acciones del buscador del teléfono. No se habilitaron funciones de seguridad ni códigos de acceso en ninguno de los dispositivos; Los investigadores querían observar qué sucede cuando un extraño encuentra un teléfono sin barreras entre el buscador y las aplicaciones o la información de cada dispositivo.

Ahorrar Pin It

Ahorrar Pin It (Crédito de la imagen: Apartment Therapy)

¿Qué hacen y buscan los buscadores de teléfonos?

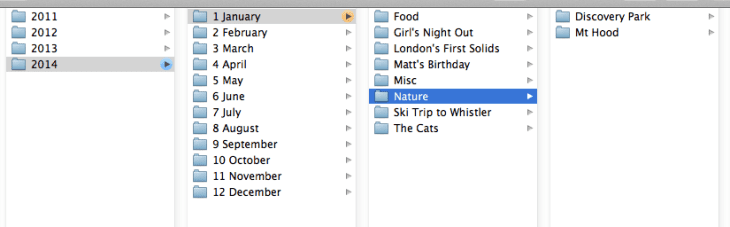

Informe de Symantec detalla mucho sobre lo que hacen las personas cuando toman el teléfono inteligente de un extraño, pero estas son las estadísticas más interesantes recopiladas de los 50 teléfonos perdidos:

- Se intentó acceder al menos a una de las diversas aplicaciones o archivos en casi todos: 96% —De los dispositivos. Por supuesto, algunos de esos intentos de acceso podrían haberse realizado para descubrir información sobre el propietario legítimo del teléfono, pero ...

- De los 50 dispositivos, el propietario solo recibió 25 ofertas para ayudar , a pesar de que el número de teléfono y la dirección de correo electrónico del propietario estaban claramente marcados en la aplicación de contactos.

- 89% de los dispositivos fueron accedidos para aplicaciones e información personal relacionada, y 83% de los dispositivos fueron accedidos para obtener información y aplicaciones relacionadas con la empresa.

- Los intentos de acceder a una aplicación de fotos privadas ocurrieron el 72% de los dispositivos.

- Se observó un intento de acceder a una aplicación de banca en línea en 43% de los dispositivos.

- El acceso a las cuentas de redes sociales y al correo electrónico personal se intentó en más de 60% de los dispositivos.

- Se accedió a un archivo de contraseñas guardadas desde 57% de los teléfonos.

- Las aplicaciones más populares a las que se accedió fueron, en orden: Contactos , Fotos Privadas , Redes sociales , Webmail , y Contraseñas .

- Hubo un tiempo promedio de 10,2 horas antes de que se hiciera un intento de acceso; con una mediana de tiempo de 59 minutos (basado en intentos de acceso reales).

Ahorrar Pin It

Ahorrar Pin It (Crédito de la imagen: Apartment Therapy)

¿Que puedes hacer para protegerte?

No pierda su teléfono.

Lleva consigo una pequeña computadora con detalles sobre su vida, familia, dinero y trabajo, trátelo de esta manera. Nunca deje un teléfono desatendido y tenga en cuenta su ubicación en todo momento. Y evite que su teléfono se mezcle con la gran cantidad de otros iPhones blancos agregando una funda única u otro identificador.

Establezca una contraseña.

Utilice la función de bloqueo de pantalla de su teléfono y asegúrese de que esté protegido con una contraseña o un código de acceso estrictos. Es fácil de configurar, menos intrusivo de lo que cree y es la forma más fácil de mantener sus datos e información a salvo de miradas indiscretas. Si le preocupa que un buen samaritano encuentre su teléfono y no sepa dónde devolverlo, habilite una función o aplicación como Buscar mi iPhone, que le permite enviar un mensaje de texto a la pantalla de bloqueo con su información de contacto. O ve a la vieja escuela y configura el fondo de tu pantalla de bloqueo en una foto de sus datos de contacto .

Actúa rápido.

Los buscadores en el estudio tardaron un promedio de una a 10 horas en intentar acceder a los teléfonos desde que se perdieron. Si su teléfono se perdió o se quedó atrás, muévase rápido para cambiar las contraseñas sociales y bancarias o borre datos de forma remota (si es una opción) antes de que los posibles estafadores puedan acceder a ellos.

sigo viendo 666

(Imágenes: Shutterstock , Symantec , manzana )

![Mejor pintura de emulsión blanca en el Reino Unido [2022]](https://hotelleonor.sk/img/blog/03/best-white-emulsion-paint-uk.jpg)